作者:区块链网

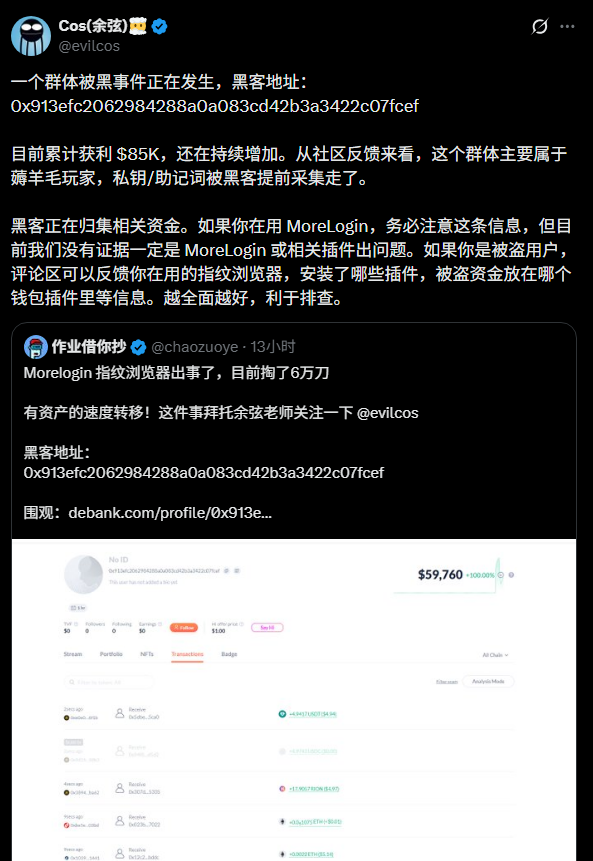

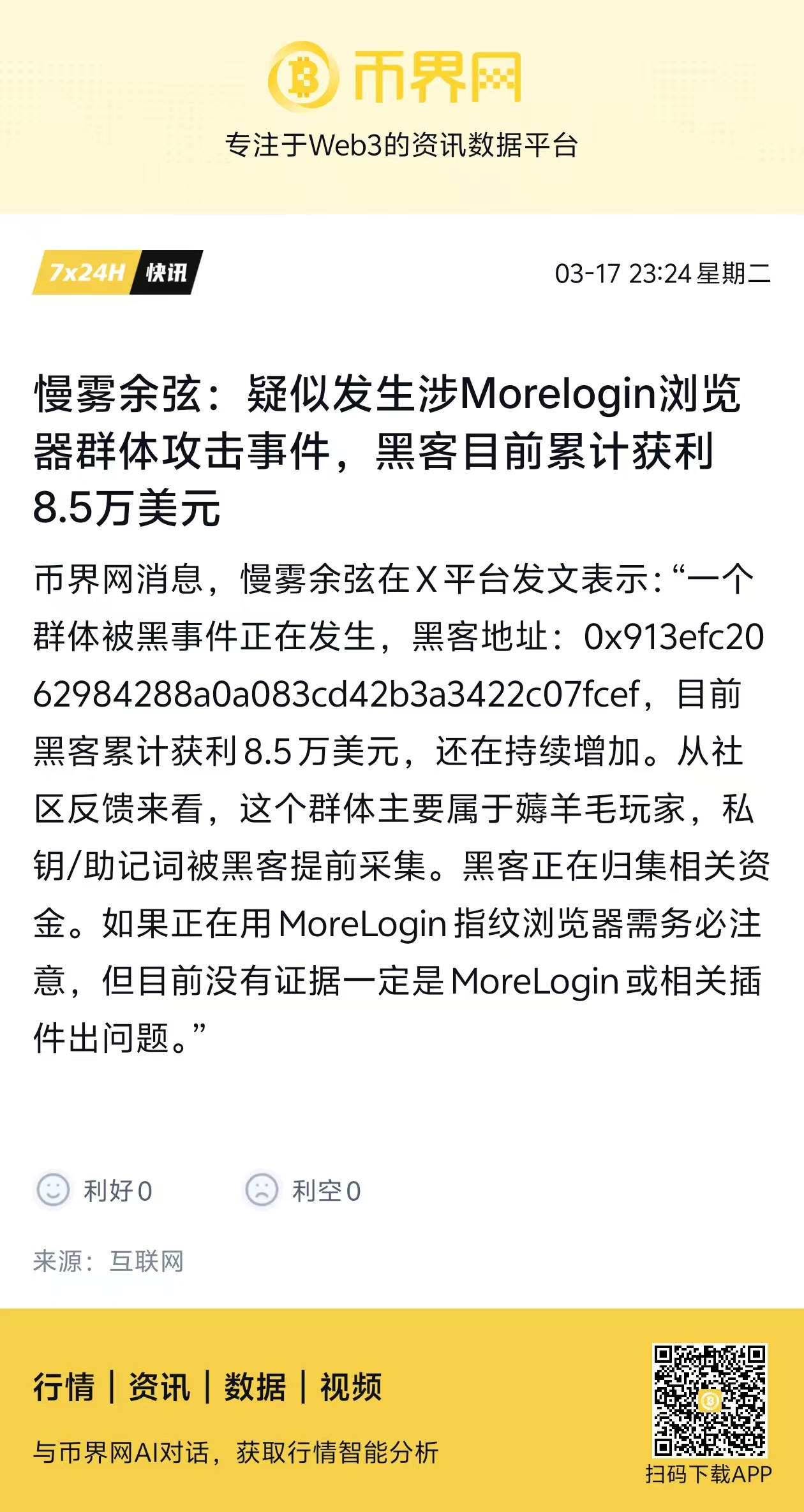

3月17日,慢雾创始人余弦在X平台发出紧急提醒:一个群体被黑事件正在进行中。后续帖子里提到一个黑客地址0x913e…ef已经拿到超20万美元的资产,而且金额还在持续增加,资金涉及多条公链。

余弦特别提到,如果正在用MoreLogin指纹浏览器,要提高警惕,同时也说明,目前没有证据表明问题是MoreLogin本身或插件造成的。

从社区反馈来看,这个群体主要属于撸毛/空投玩家,私钥/助记词被黑客提前采集走了。

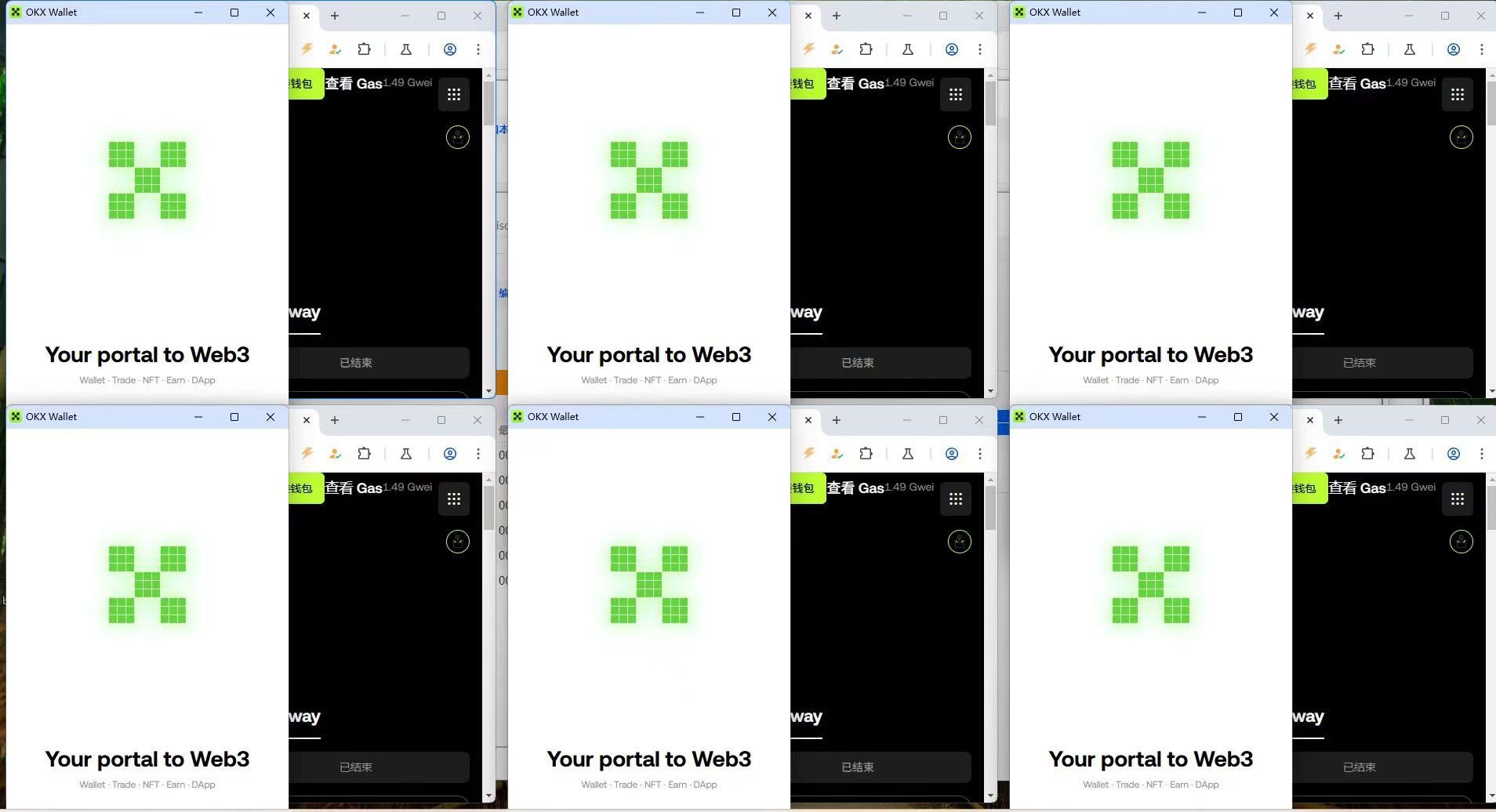

许多用户在X上分享自己的情况,有人损失几千美元,还有人提到自己20多个环境里的钱包资产在17日晚间陆续被转走。去年年初AdsPower指纹浏览器也发生过类似批量盗币事件,当时不少人转而使用MoreLogin,现在类似情况又出现,让大家感到担忧。

余弦的帖子里直接给出黑客地址,并说明资金正在归集。根据公开报道,黑客通过多链操作转移资产,涉及Ethereum、BNB Chain等链上活动。社区反馈显示,受害者大多是批量操作钱包的玩家,他们常用指纹浏览器同时运行多个OKX钱包或MetaMask插件。

MoreLogin官方账号@MoreloginCN很快做出回应:“今天陆续有用户反馈钱包被盗事件,我们高度重视,已第一时间展开全面调查。MoreLogin指纹浏览器本身不提供插件下载,默认开启插件保护,所有插件相关数据均在用户本地加密存储,从技术层面严格保障用户资产与数据安全。我们会持续跟进调查进展,并及时向社区同步结果。”

这个回应重点说明了浏览器的本地化设计:数据不联网传输,插件保护默认打开。但一些用户还是有疑问,如果本地加密这么严格,为什么私钥会被采集?

要弄清楚风险,先要了解指纹浏览器在加密生态里的作用。

它可以伪造Canvas指纹、WebGL信息、字体和硬件参数,创建多个虚拟设备。这样,用户就能在同一台电脑上运行多个钱包环境,而不会被项目方检测为多账号操作。这对参与Layer2空投、meme币交易或任务刷分的人来说非常实用,能节省时间,也减少被封号的风险。MoreLogin等工具因此受到欢迎,尤其在活动频繁的时候。

不过,钱包插件运行在浏览器环境中,私钥理论上保存在本地,但如果更新过程、插件加载或系统有漏洞,黑客就可能提前植入代码来收集信息。

余弦特别强调目前没有直接证据指向MoreLogin,这一点很重要。问题可能来自用户安装的第三方插件、电脑安全问题,或者不同环境之间数据交叉影响。Web3领域类似钱包插件泄露事件并不少见,私钥导出风险一直存在。

另外,很多撸毛玩家把热钱包长期放在指纹浏览器里,用完后不马上转移到其他地方;或是为了节省费用,助记词在多个环境重复使用;还有人甚至直接在公共网络上操作。这些做法和第三方工具结合,就增加了风险。

如果你正在使用指纹浏览器,请立即行动起来:检查所有指纹环境里的钱包余额,尽快把资金转到手机钱包或硬件设备;不要在浏览器里长期保存助记词;更新系统和浏览器时只用官方渠道;养成操作完成后马上转移资金的习惯。

MoreLogin官方正在调查,社区也在等待结果。不管最后结论如何,个人注意永远是最重要的防护。

说到底,在Web3里摸爬滚打,追求的是什么?是财富自由,是阶级跃迁。但请记住一句话:在加密世界里,你的资产所有权,仅仅取决于你对私钥的保护能力。

如果你为了追求那点“多开”的便利,而放弃了对底层安全的警惕,那你不是在投资,你是在搞博彩。而且这场博彩,黑客手里还拿着你的底牌。

这次事件给咱们所有人的教训,不只是换个工具那么简单。它在提醒我们:在这个技术日新月异、AI和Web3深度结合的时代,所有的“捷径”都有代价。

指纹浏览器依然有用,它能帮你提高效率,但它不配保管你的全部身家。财富的机会永远会有,空投、Meme、Layer3、Layer4……项目多得是,但你的本金只有一份。

安全第一,财富第二,这才是真正的Web3老鸟。

No Comments