作者:CoinDesk

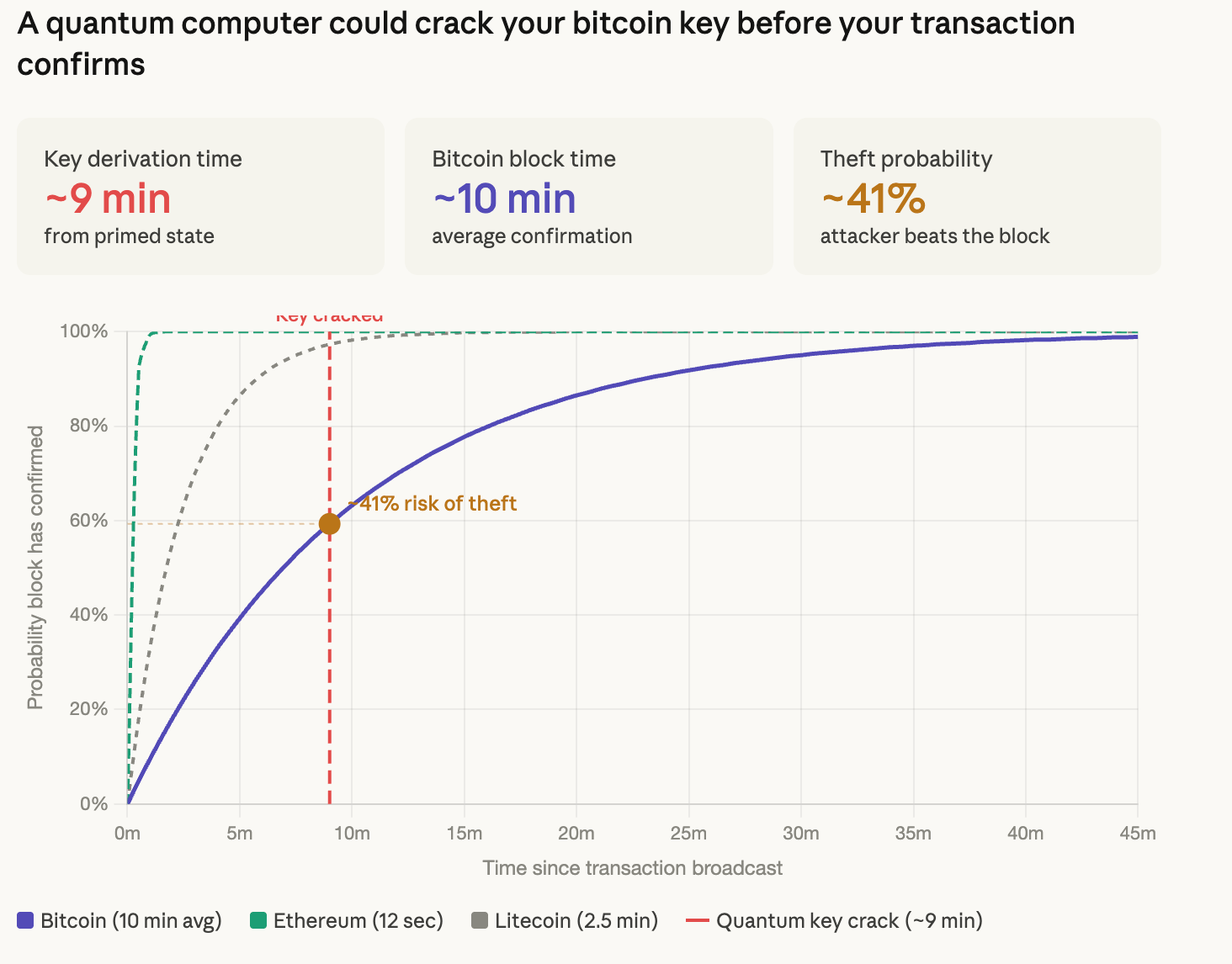

谷歌量子人工智能团队本周早些时候表示,未来的量子计算机可以在大约九分钟内从比特币公钥推导出私钥。这一数字迅速在社交媒体上传播开来,并引发了市场恐慌。

但实际上这意味着什么呢?

我们先来了解一下比特币交易是如何运作的。当你发送比特币时,你的钱包会使用私钥(一个证明你拥有这些比特币的秘密数字)对交易进行签名。

该签名还会泄露你的公钥(一个可共享的地址),该地址会被广播到网络中,并存储在名为内存池(mempool)的等待区域中,直到矿工将其打包到区块中。平均而言,这一确认过程大约需要 10 分钟。

你的私钥和公钥通过一个名为椭圆曲线离散对数问题的数学难题关联起来。传统计算机在任何有效的时间范围内都无法逆转这一数学运算,而未来足够强大的量子计算机运行一种名为 Shor 算法的算法则可以做到。

这就是“九分钟”的含义所在。谷歌的论文发现,可以通过预先计算攻击中不依赖于任何特定公钥的部分,来预先“启动”量子计算机。

一旦您的公钥出现在内存池中,机器只需大约九分钟即可完成计算并导出您的私钥。比特币的平均确认时间为十分钟。这意味着攻击者有大约 41% 的概率在原始交易确认之前导出您的密钥并转移您的资金。

你可以把它想象成一个窃贼花了几个小时打造一台通用的保险箱破解机(预计算)。这台机器对任何保险箱都有效,但每次遇到新的保险箱时,只需要做一些最后的调整——而这最后一步大约需要九分钟。

这就是内存池攻击。它令人担忧,但需要一台目前尚不存在的量子计算机。谷歌的论文估计,这样一台机器只需要不到50万个物理量子比特。而如今最大的量子处理器也只有大约1000个量子比特。

更紧迫、更令人担忧的问题是,目前已有 690 万枚比特币(约占总供应量的三分之一)存放在用户的钱包中。公钥已永久泄露.

这包括比特币网络早期几年使用的地址,这些地址采用的是一种称为“支付到公钥”的格式,在这种格式下,公钥默认在区块链上可见。这也包括任何重复使用过地址的钱包,因为从某个地址支出会暴露所有剩余资金的公钥。

这些硬币不需要九分钟的破解竞赛。拥有足够强大的量子计算机的攻击者可以从容不迫地逐个破解暴露的密钥,而无需任何时间压力。

正如 CoinDesk 周二早些时候报道的那样,比特币在 2021 年的 Taproot 升级使情况变得更糟。Taproot 改变了地址的工作方式,默认情况下公钥在链上可见,这无意中扩大了未来可能遭受量子攻击的钱包数量。

比特币网络本身会继续运行。挖矿使用的是名为 SHA-256 的不同算法,目前的量子计算机技术无法显著提高其运行速度。区块仍会生成。

账本依然存在。但如果私钥可以从公钥推导出来,那么比特币赖以生存的所有权保障机制就会失效。任何持有泄露密钥的人都面临密钥被盗的风险,机构对比特币网络安全模型的信任也会崩溃。

解决之道在于后量子密码学,它用量子计算机无法破解的算法取代了易受攻击的数学运算。以太坊花了八年时间才实现这一迁移。而比特币甚至还没开始。

No Comments