作者:Beosin

3月22日,稳定币协议Resolv确认受到攻击,攻击者通过铸造超过8000万枚$USR(Resolv的稳定币)获利约2300万美元。Beosin安全团队对本次事件进行了攻击流程梳理与资金追踪分析,并将结果分享如下:

攻击流程分析

本次事件攻击者发起了三笔铸造交易,共铸造约8000万枚$USR,其中主要的两笔交易哈希为:

1. 0xfe37f25efd67d0a4da4afe48509b258df48757b97810b28ce4c649658dc33743

2. 0x41b6b9376d174165cbd54ba576c8f6675ff966f17609a7b80d27d8652db1f18f

检查攻击者的交易,是通过completeSwap函数完成铸造的。

当用户存入USDC,SERVICE_ROLE会决定为用户铸造多少数目的$USR。该函数校验了最低铸造量,却没有最高铸造量限制。由于设置没有上限,也没有抵押品比例限制,SERVICE_ROLE可以铸造任意数量的USR。

由于SERVICE_ROLE为链下程序未开源,可能的被攻击原因为链下基础设施漏洞或私钥泄露。此外,链上的安全检查缺失(无时间锁、无多重签名验证、无最大铸造比例限制)使得Resolv协议的安全防线更加薄弱,在SERVICE_ROLE这一单点角色出现问题后无任何缓解/挽救措施。

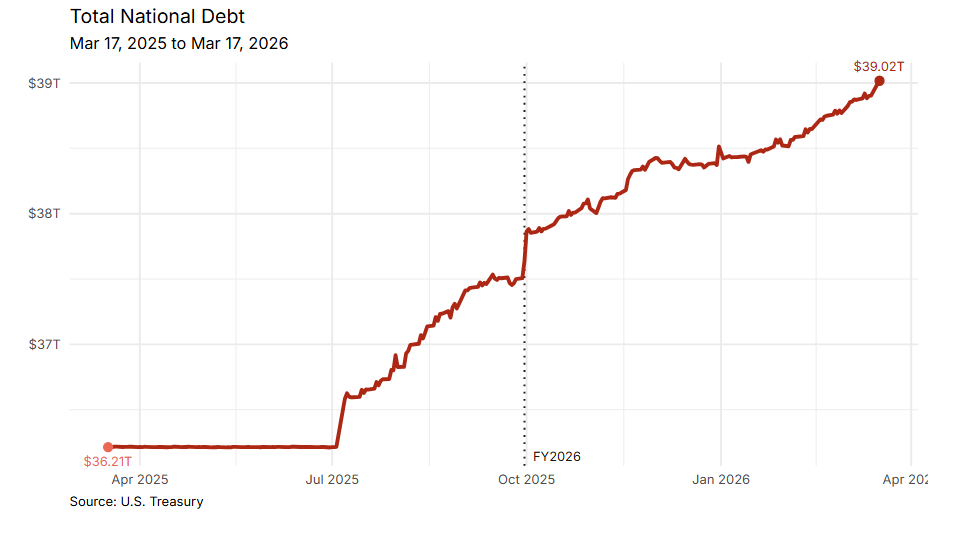

被盗资金追踪

结合地址标签和链上交易数据,Beosin通过旗下区块链链上调查与追踪平台Beosin Trace进行了详尽的资金追踪,并将结果分享如下:

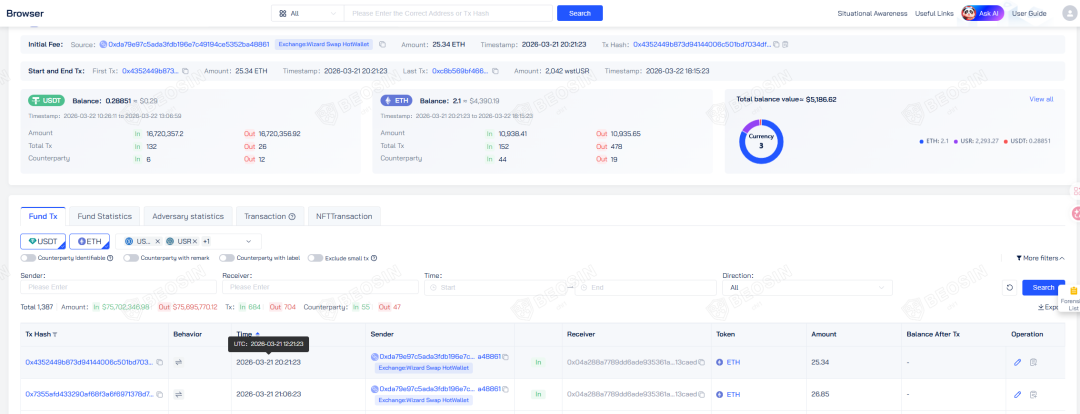

黑客地址为0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd,在3月21日

分别收到了25.34、26.85ETH,推测为本次攻击事件的初始资金来源。据Beosin情报分析,提供初始资金来源的地址0xda79e97c5ada3fdb196e7c49194ce5352ba48861为交易所Wizard Swap的地址。

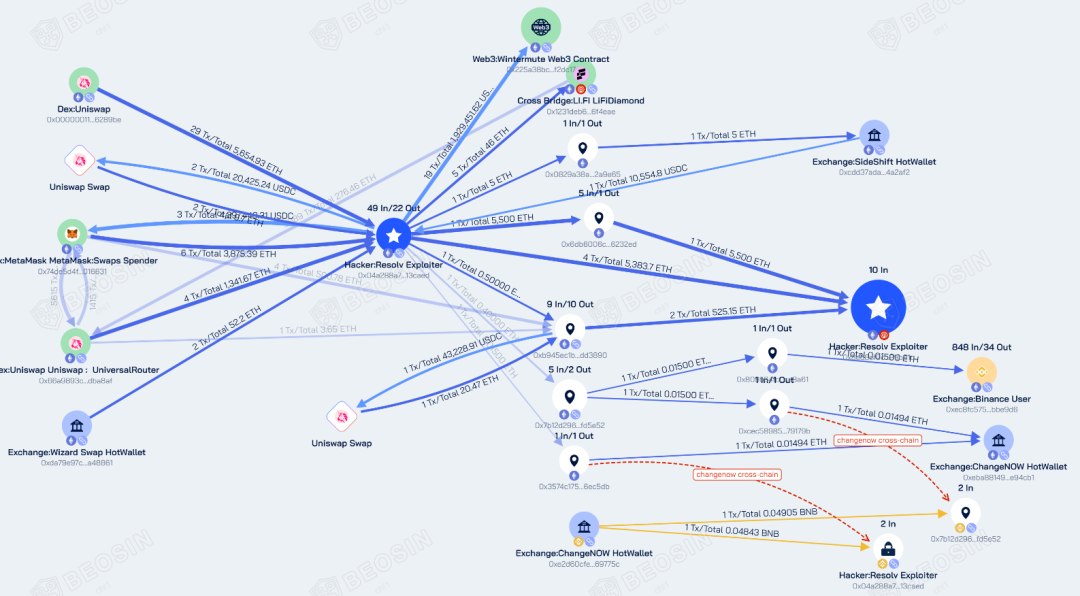

黑客地址实施攻击行为后,通过链上协议(如Uniswap)将所铸造的$USR换为ETH进行保存和转移,截至文章发布时,其资金的主要沉淀地址为0x8ed8cf0c1c531c1b20848e78f1cb32fa5b99b81c,余额为11,408.85 ETH(约2300万美元)。

其资金流向如下图所示:

被盗资金流向分析图 by Beosin Trace

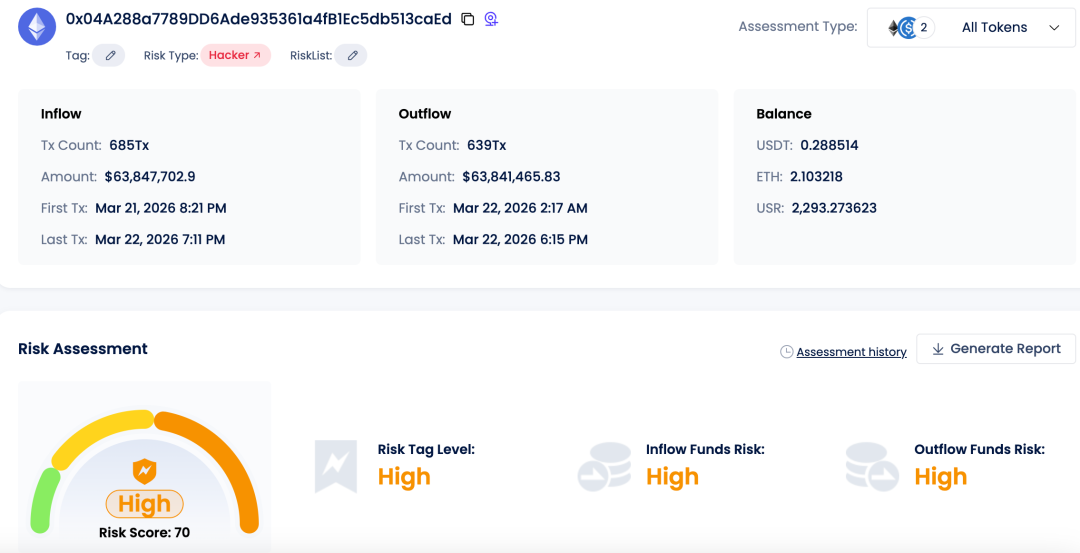

以上地址均已被Beosin KYT标记为高风险地址,以0x04a288地址为例:

Beosin KYT

No Comments