Author:OpenBuild

编译:OpenBuild

几周前,Etherscan 的一位用户 Nima 分享了一段不愉快的经历,他在仅进行了两笔稳定币转账后,就收到了超过 89 封地址监控警报邮件。

正如 Nima 所指出的,这些警报是由地址投毒交易触发的,此类交易的创建纯粹是为了将相似地址插入钱包的交易历史中。其主要目的是在用户进行下一次转账时,诱骗他们复制错误的地址。

地址投毒攻击在以太坊上已经存在多年。但这类事件表明,此类攻击已经变得高度自动化、规模化。过去偶尔出现的垃圾交易,如今可以大规模执行,往往在用户发起合法交易后的几分钟内,投毒交易就会接踵而至。

要理解为什么这类攻击如今愈发普遍,我们需要看两点:地址投毒攻击是如何演变的,以及为什么它们能如此轻易地大规模实施。

本文也会给出一条最简单、最重要的安全规则,帮你防范这类攻击。

1. 地址投毒已经产业化

地址投毒曾经被视为投机攻击者使用的小众伎俩。如今,它越来越像一套工业化的作案体系。

一项2025年的研究分析了2022年7月至2024年6月(即Fusaka升级前)的地址投毒活动,发现以太坊上约有1700万次投毒尝试,针对约130万名用户,已确认的损失至少达7930万美元。

下表根据《区块链地址投毒研究》的发现,展示了2022年7月至2024年6月期间以太坊和 BSC 上地址投毒活动的规模。在像币安智能链这样交易费用显著较低的链上,投毒转账的发生频率要高出1355%。

攻击者通常会监控链上活动,锁定潜在目标。一旦检测到交易,自动化系统就会生成相似地址,这些地址模仿用户曾交互过的合法地址的开头和结尾字符。随后,攻击者会向目标地址发送“毒害转账”,这样伪造的地址就会出现在交易历史中。潜在目标是那些对攻击者来说更有可能获利的地址。频繁进行转账、持有大量代币余额或参与大额转账的地址,往往会遭受更多的“毒害”尝试。

攻击竞争让效率越来越高

2025 年的研究还发现一个令人意外的现象:不同攻击团伙之间也会互相竞争。在很多投毒事件中,多个攻击者几乎同时向同一个地址发送投毒交易,抢着把自己的高仿地址塞进用户的交易记录里。谁先成功,谁后续被骗的概率就更高。

有案例显示,一笔合法 USDT 转账后,短短几分钟内就出现了 13 笔投毒交易。

常见的地址投毒手法包括:

高仿相似地址

粉尘交易(极小额转账)

伪造代币转账

2. 为什么这类攻击能轻易规模化

乍一看,地址投毒似乎效率很低,大多数用户不会上当。但从攻击成本与收益来看,逻辑完全不同。

这是一个数字游戏

研究发现,在以太坊上,单次投毒的成功率约为 0.01%,也就是 1 万次里可能成功 1 次。

但攻击者不针对少数地址,而是成千上万、甚至百万级地发送投毒交易。只要基数足够大,哪怕成功率极低,也能产生可观利润。一次大额转账被骗,就足以覆盖成千上万次失败攻击的成本。

已有用户因地址投毒被骗超过 5000 万美元。

手续费降低,助长了投毒攻击

2025 年 12 月 3 日上线的 Fusaka 升级,通过扩容优化降低了以太坊交易手续费。这虽然利好用户和开发者,但也降低了攻击者的成本,让他们可以发起更多投毒交易。

升级后 90 天内:

以太坊日均交易量提升 30%

日均新创建地址数量提升约 78%

粉尘交易数量暴增

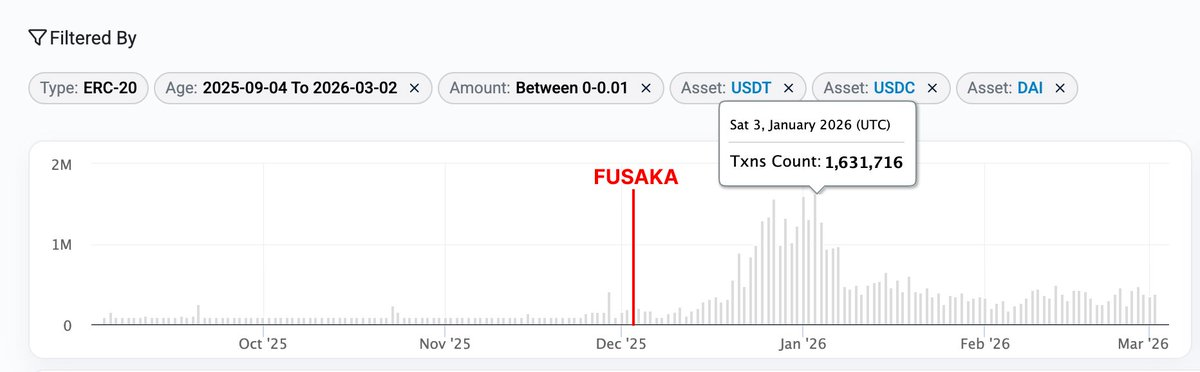

Fusaka 升级前后 90 天主要资产粉尘交易对比(稳定币粉尘<$0.01,ETH 粉尘<0.00001 ETH):

USDT:420 万 → 2990 万,+2570 万(+612%)

USDC:260 万 → 1490 万,+1230 万(+473%)

DAI:14.2 万 → 81.1 万,+66.9 万(+470%)

ETH:1.045 亿 → 1.697 亿,+6520 万(+62%)

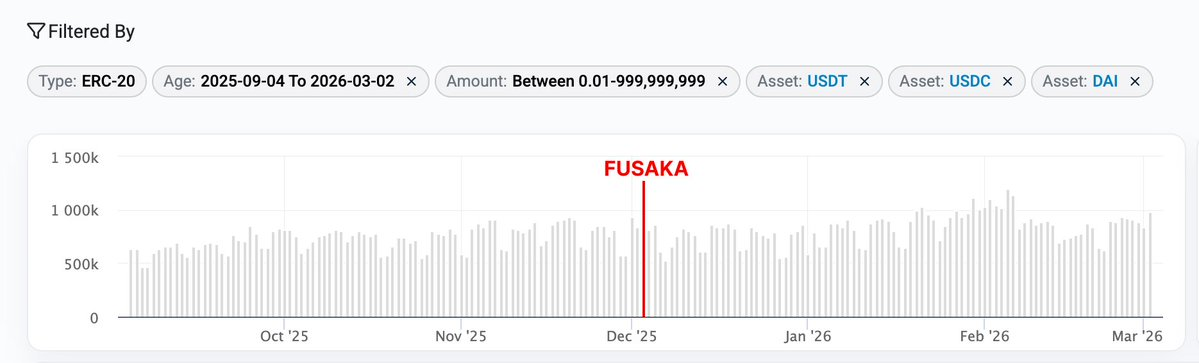

粉尘交易在升级后短期内暴涨,随后虽有回落,但仍远高于升级前水平。与之相对,大于 0.01 美元的正常转账则保持稳定。

Fusaka 升级前后 90 天内,USDT、USDC、DAI 金额小于 0.01 美元的粉尘交易数据截图。

Fusaka 升级前后 90 天内,USDT、USDC、DAI 金额大于 0.01 美元的正常转账数据截图。

在许多攻击中,攻击者先批量给新生成的高仿地址转入代币与 ETH,再由这些地址分别向目标发送极小额粉尘。因为金额极低,在手续费下降后,这类操作可以极低成本、大规模执行。

需要注意:并非所有粉尘交易都是恶意投毒,有些可能来自正常兑换或小额交互。但大量粉尘交易,基本可以判定为投毒攻击。

3. 记住这一条安全准则

转账前,务必完整核对目的地地址

以下是在 Etherscan 上降低风险的几个实用技巧:

1. 给常用地址打上标签

在 Etherscan 为常用地址设置私有名称标签,让合法地址在一堆高仿地址中一目了然。使用 ENS 等域名也能大幅降低认错地址的概率。同时可以使用钱包的地址簿 / 白名单功能,只信任固定地址。

2. 开启地址高亮功能

Etherscan 的地址高亮功能,可以帮你视觉区分相似地址。如果两个地址看起来几乎一样,但高亮显示不同,其中一个极大概率是投毒地址。

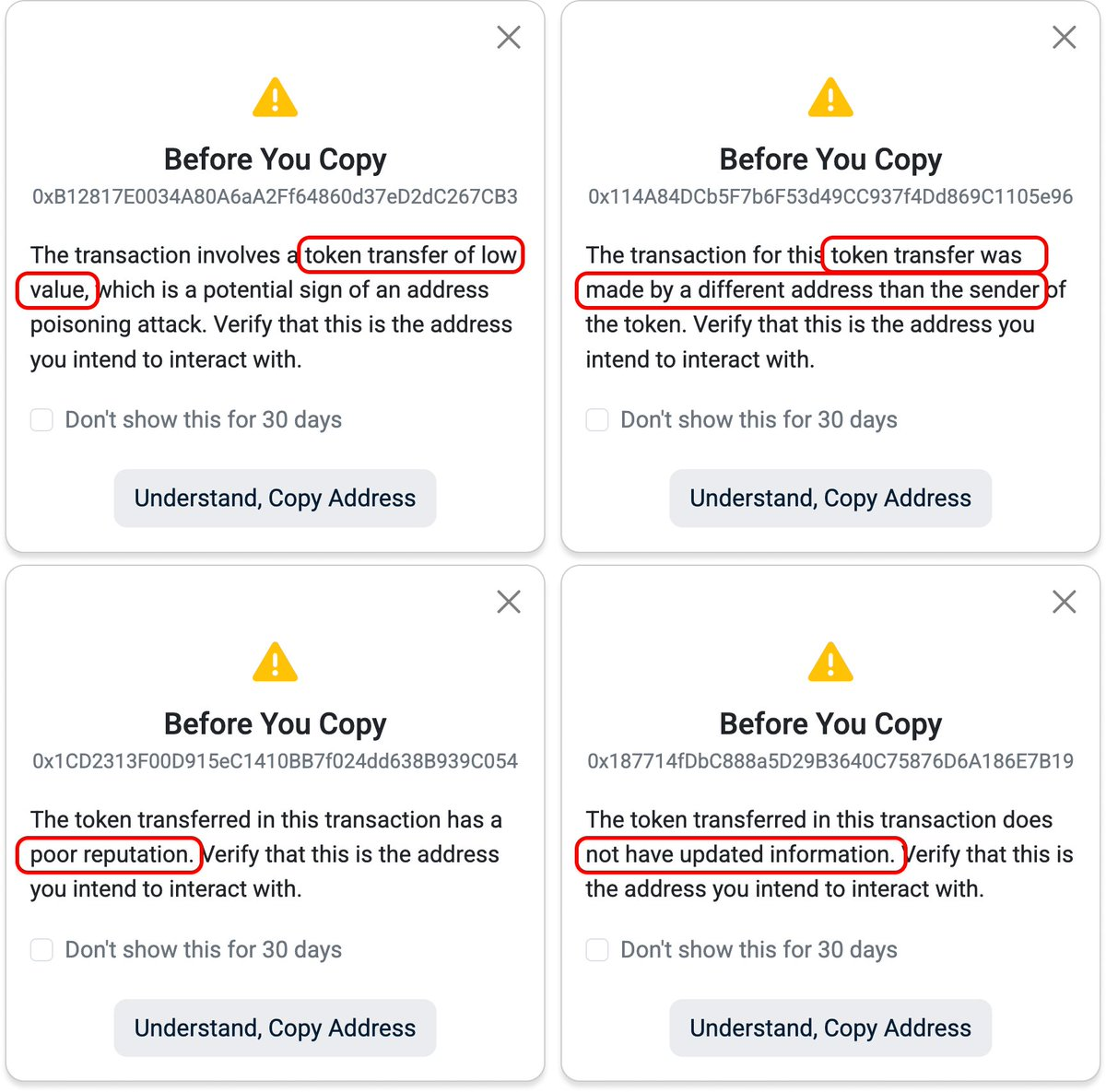

3. 复制前务必二次确认

Etherscan 会在你复制可疑地址时弹出提醒,包括:

低价值代币转账

伪造代币交易

声誉差的代币

信息不完善的代币

看到提醒时,务必再次确认你复制的是正确地址。

加密世界没有撤销按钮,一旦转错地址,资金几乎无法追回。

4. 结语

以太坊上的地址投毒攻击正变得越来越普遍,尤其是在交易手续费降低后,规模化攻击成本更低。这类攻击不仅造成资产损失,还严重污染用户的交易历史,破坏使用体验。

防范攻击既需要用户提高警惕,也需要工具和界面提供更好的风险提示。对用户来说,最重要的习惯只有一个:每次转账前,认真核对完整地址。Etherscan 也在持续优化界面与 API 能力,帮助用户更快识别可疑行为:

主动标记伪造地址

标记并隐藏零价值代币转账

给伪造代币打上标签

让用户不必在海量交易中手动排查风险。

随着投毒攻击通过自动化和大规模粉尘交易不断扩张,及时暴露这些风险信号,对帮助用户区分可疑与合法交易变得越来越重要。

No Comments